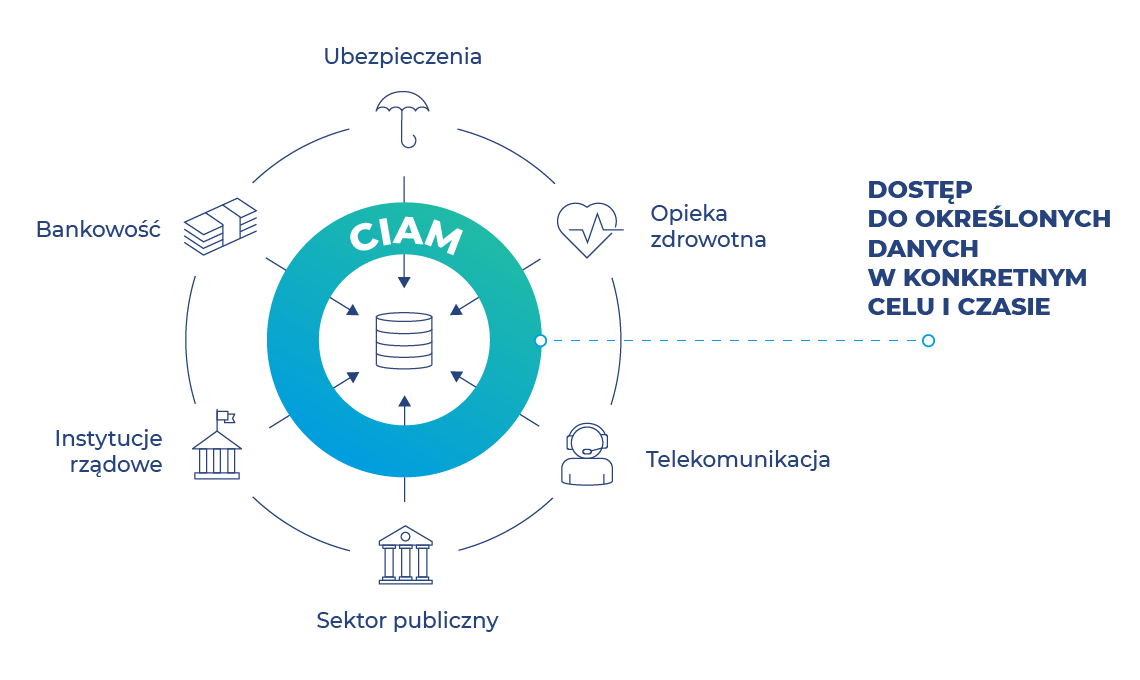

CIAM

Zarządzanie tożsamością i dostępem DORAZarządzaj dostępem do swoich aktywów i danych osobowych

Zarządzanie tożsamością i dostępem DORAZarządzaj dostępem do swoich aktywów i danych osobowych

Spełnij wymagania regulacji RODO (GDPR)

Comarch Identity and Access Management (CIAM)

Comarch Identity and Access Management (CIAM) to rozwiązanie, które zapewnia pełną kontrolę dostępu do aplikacji przedsiębiorstwa, usług VPN oraz stacji roboczych. Wykorzystuje światowej klasy metody cyklu życia tożsamości, uwierzytelnienia, autoryzacji oraz rozliczalności. Budowa modułowa rozwiązania ułatwia jego dostosowanie do konkretnych typów organizacji, bez względu na ich strukturę czy rozproszenie geograficzne.

Zarządzanie tożsamością i dostępem DORA

Rosnąca złożoność struktur organizacyjnych firm i rosnąca liczba aplikacji przez nieużywanych sprawiają, że zarządzanie użytkownikami jest czasochłonnym i skomplikowanym zadaniem. Firma może rozwiązać ten problem stosując scentralizowane rozwiązanie do zarządzania tożsamością i dostępem, minimalizując tym samym ludzki wysiłek, jak i błędy. Comarch IAM może być skutecznym narzędziem pozwalającym dostosować role i uprawnienia dostępu do systemów oraz zasobów IT przedsiębiorstwa, jak również zarządzać delegowaniem uprawnień oraz zdalnym dostępem. Szczególnymi beneficjentami tego rozwiązania, ze względu na zapisy i wymagania dyrektywy RODO (GDPR), mogą być firmy przetwarzające dane osobowe i wrażliwe osób pochodzących z Unii Europejskiej.

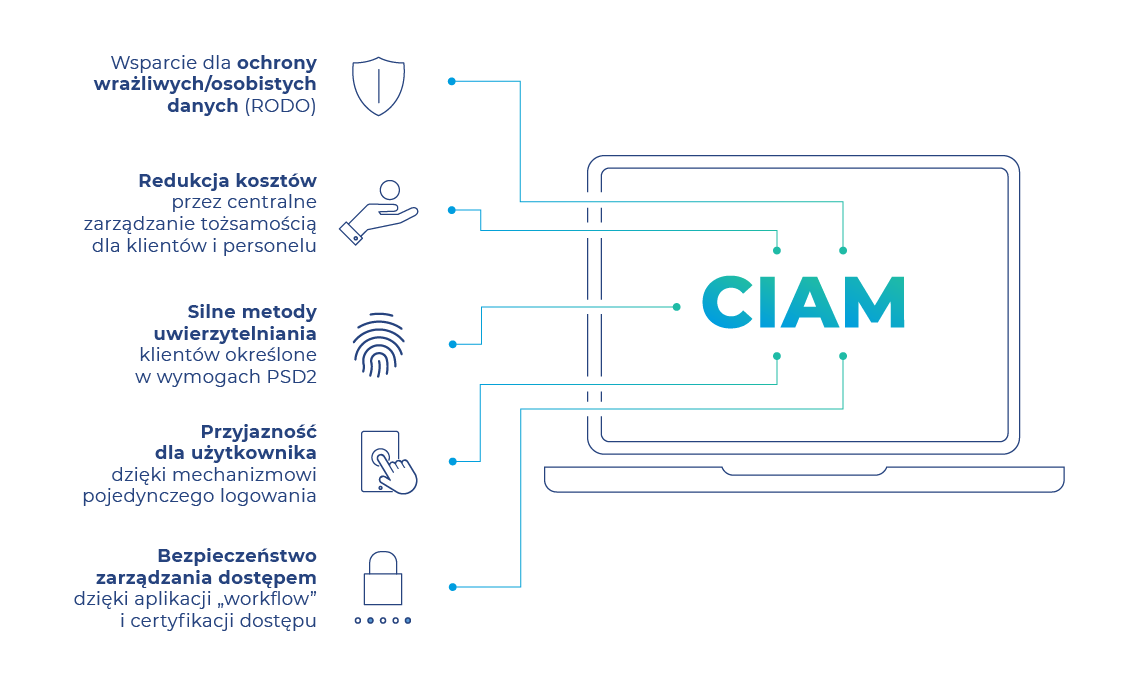

Kluczowe korzyści biznesowe

Umożliwia scentralizowanie usługi uwierzytelniania: jednorazowe zalogowanie się do usługi sieciowej pozwala na uzyskanie dostępu do wszystkich autoryzowanych zasobów.

Upraszcza zarządzanie użytkownikami i zapewnia wysoką elastyczność.

Umożliwia wybranym osobom dostęp do wymaganych zasobów w określonych godzinach i z określonych powodów.

Zapewnia zarządzanie dostępem do systemów i zasobów w całym przedsiębiorstwie oraz zapewnia pełną rozliczalność.

Zapewnia funkcjonalności wspierające RODO, takie jak przenoszenie danych, prawo do bycia zapomnianym, anonimizację, pseudonimizację i inne.

Umożliwia użycie certyfikatów kryptograficznych jako metody uwierzytelniania.

Umożliwia delegowanie uprawnień do innego użytkownika w ograniczonych horyzontach czasowych.

Pozwala na zastosowanie zasady czterech oczu za każdym razem, kiedy użytkownik lub jego przełożony proszą o nowy dostęp do zasobów.

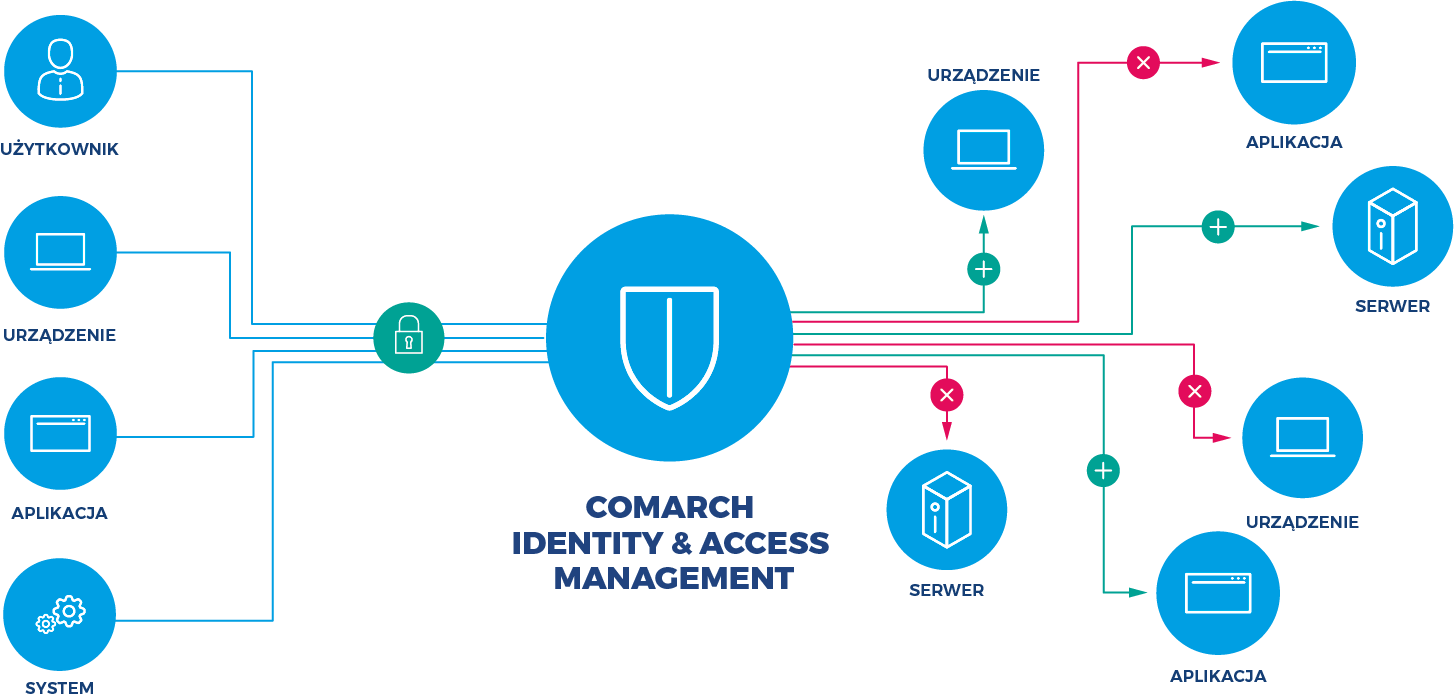

W jaki sposób działa Comarch IAM?

Poniższy diagram przedstawia umiejscowienie platformy IAM w infrastrukturze przedsiębiorstwa oraz podkreśla ważność oprogramowania do zarządzania tożsamością i dostępem w celu ochrony danych.

Metody identyfikacji i uwierzytelniania

- Statyczne i maskowalne hasła

- Aplikacje mobilne (np. Comarch tPro Mobile)

- SmartCards i tokeny kryptograficzne, Obsługa algorytmów RSA i ECC (np. Comarch tPro ECC)

- Uwierzytelnienie za pomocą biometryki (odcisk palca)

- Protokoły Kerberos i LDAP

- Logowanie za pomocą mediów społecznościowych

Wybrane możliwości:

- Scentralizowana i skuteczna polityka kontroli dostępu

- Odwzorowanie struktury organizacyjnej firmy

- Delegowanie uprawnień (uprawnienia użytkowników mogą być czasowo przekazywane)

- Zarządzanie tożsamościami użytkowników i urządzeń w dużej liczbie systemów informatycznych zintegrowanych z różnymi aplikacjami i systemami operacyjnymi

- Obsługa urządzeń uwierzytelniających zarówno firm trzecich jak i własnych systemów Comarch

Skontaktuj się z ekspertem Comarch

Zachęcamy do kontaktu z naszymi ekspertami w celu szczegółowego omówienia interesujących Państwa produktów i usług skierowanych do branży finansowej.